Avec la multiplication des informations sur les vols de données, il est essentiel de garder son calme face à chaque nouvelle alerte. Le dernier rapport en date révèle que 16 milliards de mots de passe ont été exposés dans un vol de données qui donne un accès potentiel à des services tels que Facebook, Google et Apple. Bien que cela puisse sembler alarmant, une lecture attentive de l’article dévoile une réalité différente.

Un chiffre trompeur

Les 16 milliards de mots de passe ne proviennent pas d’une unique violation massive, mais de 30 ensembles de données distincts. Selon Cybernews, qui surveille ces ensembles depuis le début de l’année 2025, chaque ensemble contient entre quelques millions et plus de 3,5 milliards d’enregistrements.

Cybernews précise : « Notre équipe surveille de près le web depuis le début de l’année. Jusqu’à présent, ils ont découvert 30 ensembles de données exposés, totalisant 16 milliards d’enregistrements. » Ces données ont été exposées brièvement, ce qui ne permettait pas d’identifier la source des fuites. De plus, il s’agit d’un mélange d’informations provenant de logiciels malveillants de type infostealer, de credential stuffing et de fuites reconditionnées, ce qui implique une probabilité élevée d’enregistrements en double, rendant le chiffre de 16 milliards probablement exagéré.

Qui peut être touché par ces fuites ?

Les violations de données touchent toutes les industries, y compris les particuliers, les petites entreprises et même les grandes entreprises du Fortune 500. IBM estime que le coût moyen d’une violation de données pour une entreprise était de 4,9 millions d’euros en 2024, en hausse de 10 % par rapport à l’année précédente.

Les particuliers, en particulier, peuvent subir des dommages personnels tels que des campagnes d’hameçonnage ciblées et des usurpations d’identité, engendrant une grande anxiété quant à l’utilisation des données divulguées.

Comment savoir si vous êtes concerné ?

1. Vérifiez si vous avez été contacté

Généralement, votre fournisseur de services doit vous informer par email ou par courrier si vos informations ont été compromises. Toutefois, cela peut prendre du temps, voire ne pas se produire. Il est donc important de suivre l’actualité pour détecter toute violation de données.

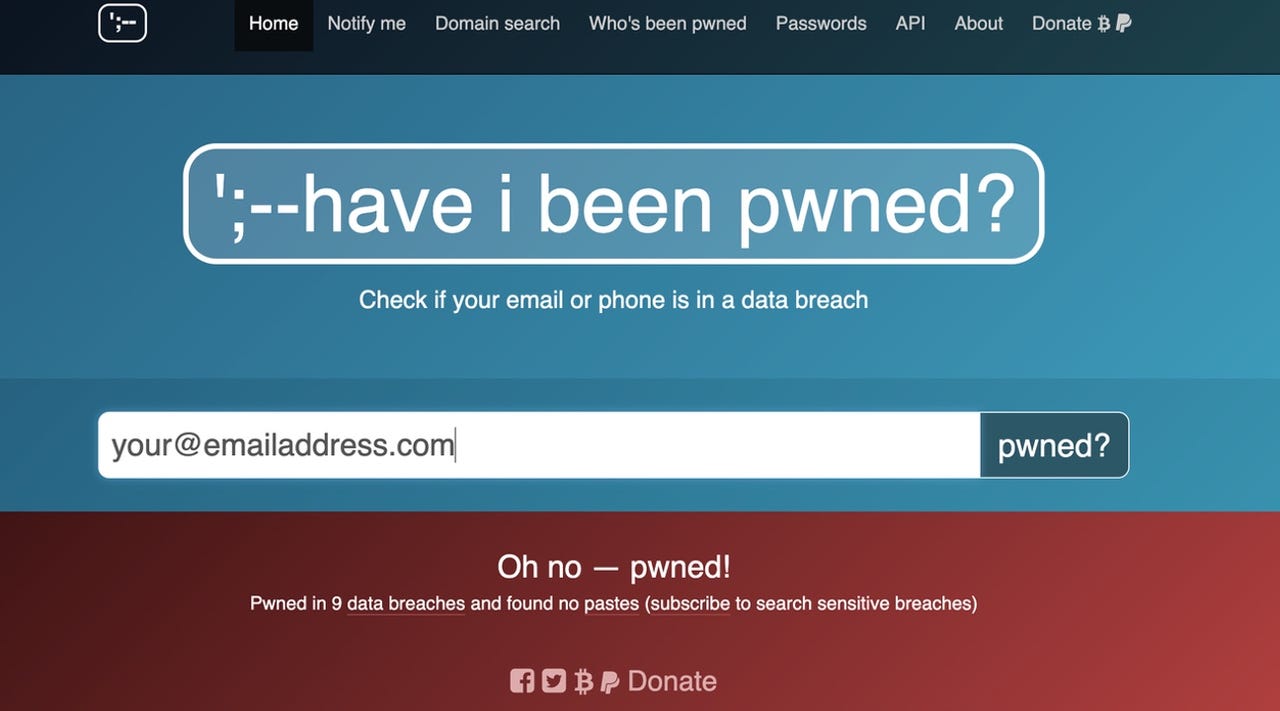

2. Utilisez Have I Been Pwned

Ce site, géré par l’expert en sécurité Troy Hunt, permet de vérifier si vos données ont fait l’objet d’une violation. En saisissant votre adresse email ou votre numéro de téléphone, vous serez alerté sur toute violation affectant vos données.

3. Utiliser un gestionnaire de mots de passe

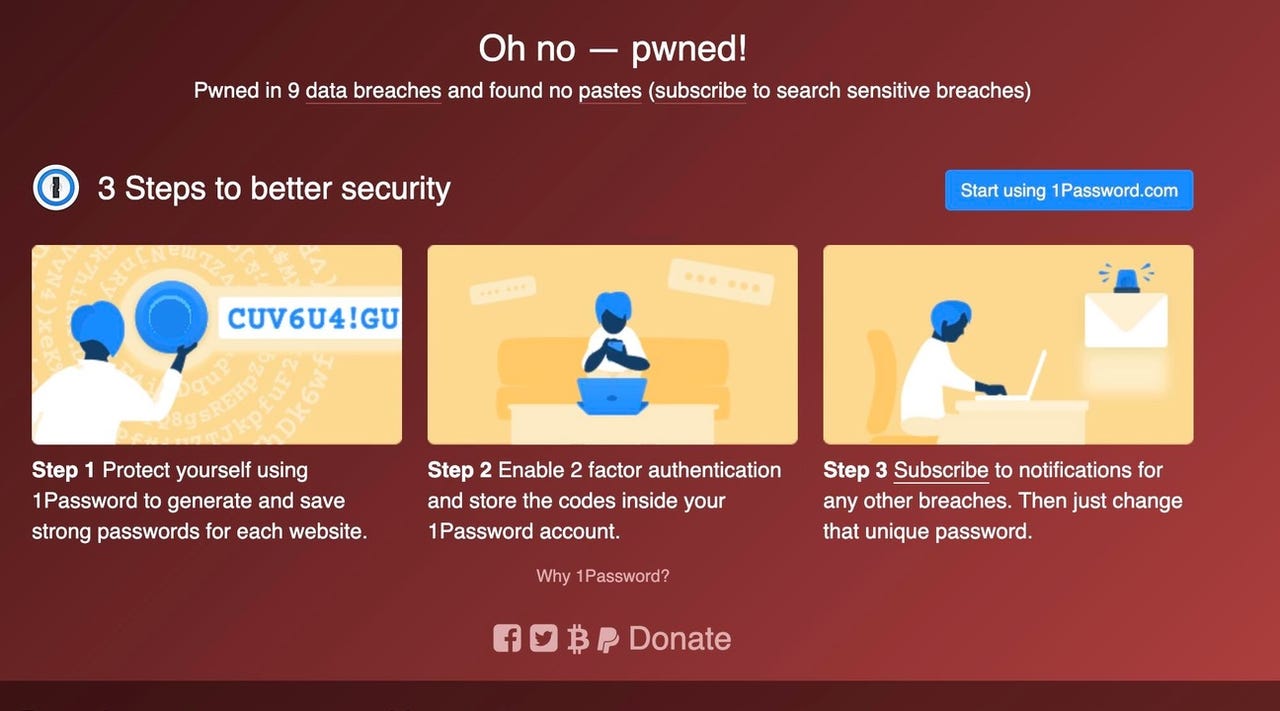

Les gestionnaires de mots de passe peuvent alerter sur l’exposition de vos mots de passe lors d’une violation. Ils vérifient si vos informations ont été publiées en ligne et vous aident à créer des mots de passe forts et uniques.

4. Changez vos mots de passe immédiatement

Il est crucial de changer vos mots de passe si vos données ont été compromises. Vous devriez également le faire régulièrement, au moins tous les trois à six mois, en optant pour des combinaisons complexes.

5. Activer l’authentification à deux facteurs

Activez cette fonctionnalité chaque fois que c’est possible pour ajouter une couche de sécurité à vos comptes. Cela nécessite un accès supplémentaire pour se connecter, ce qui réduit les risques en cas de vol de mots de passe.

6. Investir dans une clé de sécurité

Utiliser une clé de sécurité physique pour protéger vos comptes, comme votre adresse Gmail ou Microsoft, est très efficace. Même en cas de vol d’identifiants, l’accès sera refusé sans la clé physique.

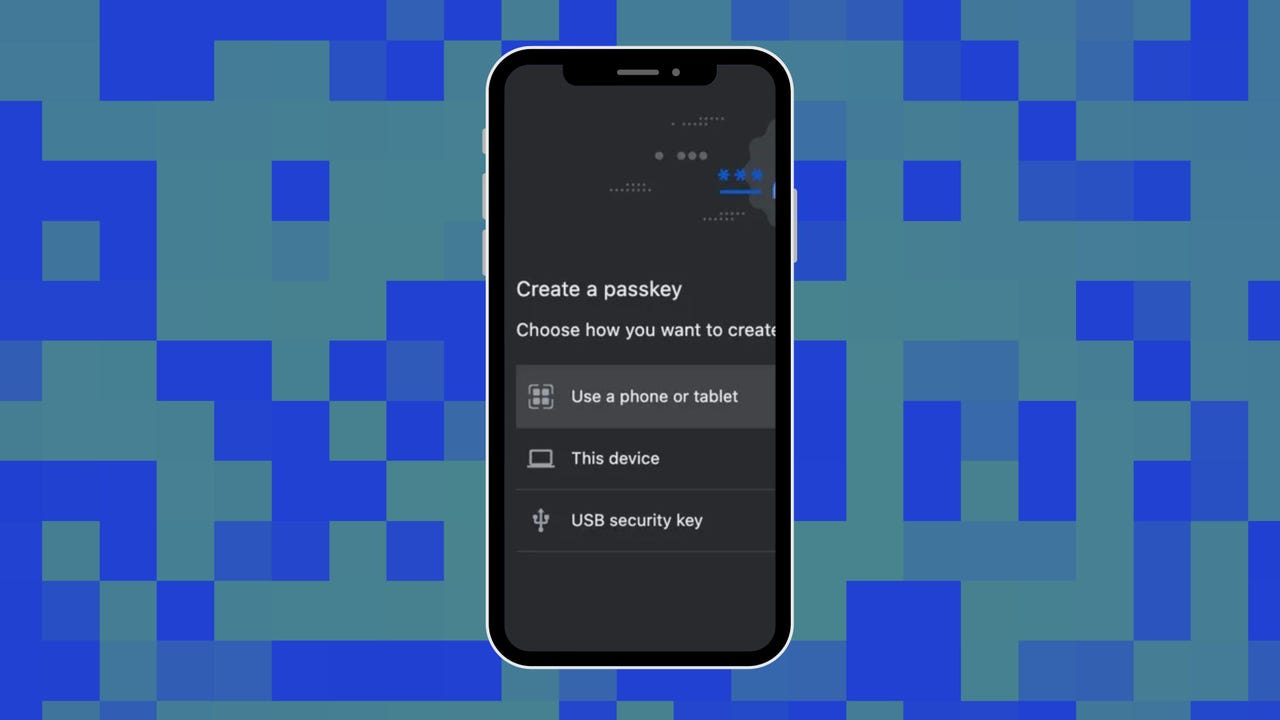

7. Se tourner vers les clés de passe

Les clés de passe, développées par l’alliance FIDO, offrent une méthode sécurisée et plus simple de connexion à vos comptes, en remplaçant les mots de passe classiques.

Comment se produisent les violations de données ?

Les cyberattaquants exploitent souvent des identifiants compromis pour accéder aux réseaux d’entreprise. Cela peut inclure des noms d’utilisateur et des mots de passe volés, ou obtenus par des attaques de force brute.

Méthodes d’attaque courantes

- Attaques Magecart : Injecter un code malveillant dans les pages de paiement pour collecter des informations bancaires.

- Ingénierie sociale : Manipuler des employés pour obtenir des informations sensibles.

- Négligence : Laisser des serveurs non sécurisés exposés en ligne.

- Hameçonnage : Tenter d’inciter des utilisateurs à divulguer leurs informations personnelles.

Impact des violations de données

Si vous êtes concerné par une violation, vos données personnelles, comme votre nom, adresse et informations financières, peuvent être utilisées pour commettre des fraudes, notamment l’usurpation d’identité. Cela peut entraîner des conséquences telles que des pertes financières, des problèmes juridiques, et des dommages à votre réputation.

Il est crucial de rester vigilant et de prendre des mesures préventives pour protéger vos informations personnelles en ligne.