Table of Contents

Microsoft accuse trois individus d’avoir mis en place un système de « hacking-as-a-service », conçu pour permettre la création de contenu nuisible et illicite en utilisant la plateforme d’IA générative de l’entreprise. Ces accusés, basés à l’étranger, ont développé des outils spécifiquement destinés à contourner les mesures de sécurité que Microsoft a mises en place pour empêcher la création de contenu dangereux.

Un schéma sophistiqué

En plus des trois principaux accusés, Microsoft poursuit également sept autres personnes, considérées comme clientes du service. Tous les dix accusés sont désignés par le nom John Doe, car l’identité de ces individus n’est pas connue de l’entreprise.

« Par cette action, Microsoft cherche à perturber un schéma sophistiqué mené par des cybercriminels qui ont développé des outils spécifiquement conçus pour contourner les mesures de sécurité des services d’intelligence artificielle générative fournis par Microsoft et d’autres », ont déclaré les avocats dans une plainte déposée devant un tribunal fédéral dans le district est de la Virginie.

Compromission des comptes clients

Les trois personnes qui dirigeaient le service auraient compromis les comptes de clients légitimes de Microsoft et vendu l’accès à ces comptes via un site désormais fermé. Ce service, actif de juillet à septembre de l’année précédente jusqu’à ce que Microsoft prenne des mesures pour le fermer, incluait des instructions détaillées pour utiliser ces outils personnalisés afin de générer du contenu nuisible.

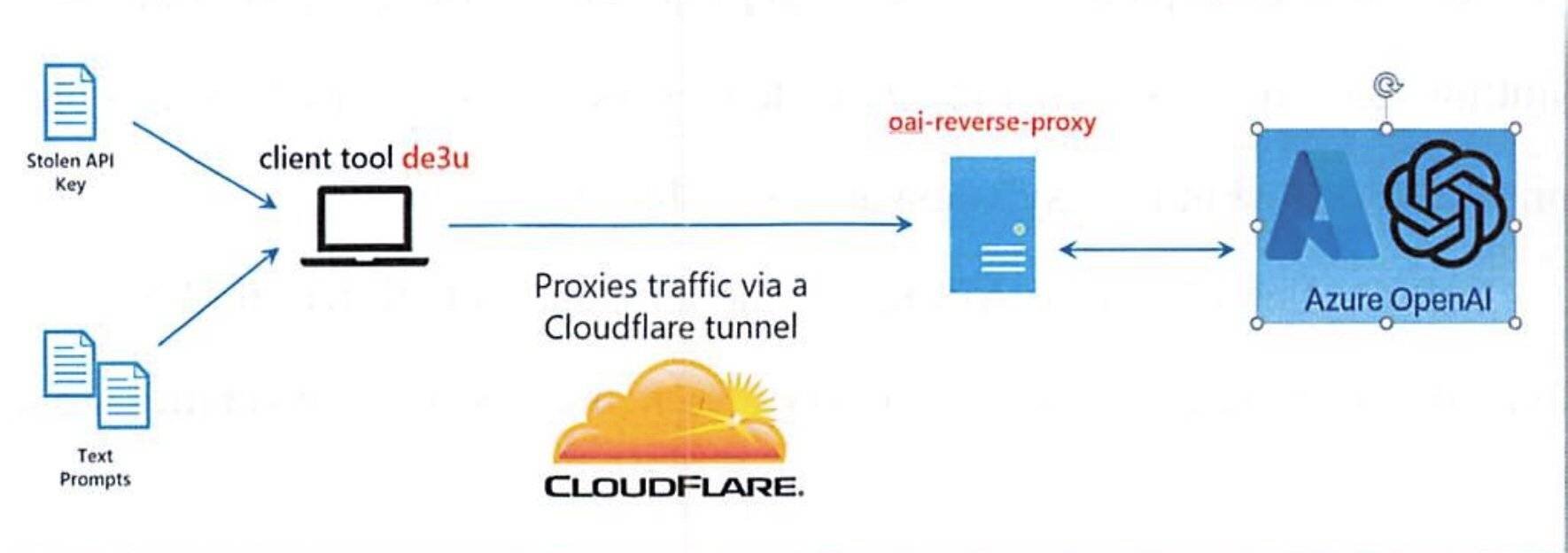

Selon la plainte, le service comportait un serveur proxy qui relayait le trafic entre ses clients et les serveurs fournissant les services d’IA de Microsoft. Ce serveur proxy utilisait des interfaces de programmation d’application (API) non documentées de Microsoft pour communiquer avec les ordinateurs Azure de l’entreprise. Les requêtes envoyées étaient conçues pour imiter des requêtes légitimes du service Azure OpenAPI et utilisaient des clés API compromises pour leur authentification.

Détails techniques et implications

Microsoft n’a pas précisé comment les comptes clients légitimes avaient été compromis, mais a indiqué que des hackers avaient déjà été connus pour créer des outils permettant de rechercher des clés API que les développeurs avaient involontairement incluses dans leurs applications. Bien que Microsoft ait longtemps conseillé aux développeurs de retirer les identifiants et autres données sensibles de leur code publié, cette pratique est régulièrement ignorée. La société a également évoqué la possibilité que ces identifiants aient été volés par des personnes ayant accédé sans autorisation aux réseaux où ils étaient stockés.

Infrastructure du réseau

Les avocats de Microsoft ont inclus une illustration de l’infrastructure réseau utilisée par les accusés :